Vamos começar a conversa

Por que Nexusguard?

Entre em contato com nossos especialistas

Vamos começar a conversa

Por que Nexusguard?

Além do VAPT: Por que a simulação de DDoS é a peça que faltava na resiliência cibernética

Donny Chong

Nexusguard

Compartilhar com:

Toda organização que opera on-line vive com o risco constante de um ataque de negação de serviço distribuído (DDoS). É uma das poucas ameaças cibernéticas que não precisam explorar uma vulnerabilidade. Ele simplesmente sobrecarrega tudo em seu caminho.

Apesar de anos de investimento em testes de segurança cibernética, a maioria das empresas e provedores de serviços nunca testou o que aconteceria se fossem atacados. A Avaliação de Vulnerabilidade e o Teste de Penetração (VAPT) continuam sendo a base de uma boa higiene de segurança, mas não conseguem validar uma questão crucial: seus sistemas podem permanecer on-line quando o tráfego se torna hostil?

O problema: o ponto cego nos testes tradicionais

O VAPT tradicional se concentra nas fraquezas do software e da configuração, como sistemas não corrigidos, endpoints expostos ou práticas de codificação inseguras. Um ataque DDoS é diferente. Não está tentando entrar. Está tentando reduzir a capacidade.

Quando os links upstream ficam saturados, quando os servidores DNS ficam sobrecarregados ou quando as pilhas de aplicativos são forçadas à exaustão de recursos, o resultado é idêntico a uma violação bem-sucedida: tempo de inatividade, interrupção e interrupções que afetam o cliente.

No entanto, esses cenários quase nunca são simulados em testes de penetração convencionais. O resultado é uma suposição não testada de resiliência que só se mantém até o dia em que se prova que está errada.

Nossa abordagem: da ferramenta interna ao serviço industrial

Para melhorar continuamente nossa própria infraestrutura global de depuração, a Nexusguard construiu uma plataforma interna de simulação de DDoS capaz de gerar com segurança tráfego de ataque em grande escala em várias camadas e regiões geográficas.

Originalmente usado para validar a lógica de detecção, treinar analistas de SOC e dar suporte a testes complexos de parceiros, esse recurso interno evoluiu para o Serviço de Simulação de DDoS Nexusguard. É um ambiente controlado e totalmente gerenciado, projetado para ajudar as organizações a executar cenários de ataque confiáveis e de alta fidelidade sem risco para a Internet pública.

A diferença: recursos reais, escala real e controle real

Uma simulação significativa de DDoS é muito diferente de um teste de penetração tradicional.

Onde o VAPT pode ser executado a partir de vários laptops, máquinas virtuais ou pequenas instâncias de nuvem, uma simulação realista de DDoS exige um nível muito maior de escala e sofisticação. Isso exige:

- Grandes reservas de largura de banda

- Fontes de IP globais distribuídas

- Inúmeros agentes de geração de tráfego

- Ferramentas especializadas de protocolo e comportamento de pacotes

- Capacidade de computação e roteamento de alto desempenho

- Orquestração centralizada com mecanismo de controle estrito

Esses recursos permitem que a simulação reflita ataques do mundo real em vez de aproximações simplificadas ou sintéticas.

No entanto, a capacidade bruta por si só não é suficiente. Sem supervisão rigorosa, esse nível de potência pode ser perigoso. Cada simulação deve ser executada com precisão e disciplina. A força da Nexusguard está no fato de que as simulações são projetadas e supervisionadas por profissionais que mitigam ataques de DDoS ao vivo todos os dias. Eles entendem o comportamento do ataque, os gatilhos de escalonamento e os limites de segurança necessários para evitar interrupções não intencionais.

Energia sem controle cria riscos. O Nexusguard reúne potência e controle.

Como funciona: caos controlado, executado com segurança

O serviço de simulação de DDoS da Nexusguard lança cenários de teste distribuídos de várias regiões globais e centros de depuração. Esses cenários reproduzem os padrões de tráfego usados pelos atacantes modernos sem afetar a Internet pública ou sistemas não relacionados.

Cada simulação começa com um planejamento cuidadoso. A organização define o tipo de teste, o ambiente a ser avaliado e as metas envolvidas. O tempo é preciso porque não se pode permitir que o tráfego de alto volume se sobreponha a programações conflitantes. Os alvos podem ser extraídos de ambientes seguros predefinidos ou fornecidos como endpoints personalizados que exigem autorização antes do início do teste.

Uma vez iniciada, a simulação executa os vetores de ataque selecionados nas intensidades escolhidas. Dependendo do objetivo, um teste pode durar um curto intervalo ou durar várias horas para medir a estabilidade sob pressão sustentada. Quando o exercício termina, dados detalhados são coletados em todas as camadas relevantes para avaliar o comportamento do sistema, o desempenho de mitigação e possíveis lacunas.

Cenários flexíveis de vetor único ou multivetor

Um dos principais pontos fortes do serviço de simulação da Nexusguard é a capacidade de moldar o tráfego de forma a refletir o comportamento real do invasor. As ameaças diferem entre setores, regiões e tipos de infraestrutura. A plataforma oferece suporte a uma ampla variedade de cenários, desde condições simples de vetor único até sequências multivetoriais complexas.

Uma ampla biblioteca de tipos reais de ataques

Nem todo tráfego de DDoS se comporta da mesma forma. Alguns ataques dependem do volume bruto. Outros exploram peculiaridades do protocolo ou sobrecarregam funções específicas do aplicativo. Para refletir essa diversidade, a plataforma de simulação da Nexusguard inclui centenas de tipos de ataques derivados de incidentes reais, inteligência global de ameaças e análise de pesquisas.

Essa extensa biblioteca permite que as organizações selecionem os vetores exatos que desejam testar, estejam eles validando controles básicos ou recriando padrões de ataque vistos em sua região ou setor.

Essa é apenas uma pequena parte do que a plataforma pode gerar. A biblioteca completa contém muitas outras variações em perfis de pacotes, tamanhos de carga útil, características da fonte e comportamentos de amplificação, tornando cada simulação o mais realista possível.

Ataques de vetor único

As simulações de vetor único se concentram em um tipo de tráfego para estudar seu efeito direto. Os exemplos incluem:

- Uma inundação pura de TCP SYN

- Um aumento de solicitações de DNS

- Um vetor de amplificação, como NTP ou SSDP

Esses testes ajudam as equipes a isolar pontos fracos específicos e ajustar as regras de detecção e as configurações de infraestrutura.

Ataques combinados de vários vetores

Atacantes mais sofisticados combinam várias técnicas em uma única campanha. Uma simulação combinada pode espelhar esse comportamento ao introduzir vários vetores de ataque ao mesmo tempo.

Um cenário combinado pode incluir:

- Uma inundação volumétrica para saturar a largura de banda

- Anomalias de protocolo para desestabilizar roteadores ou firewalls

- As solicitações de aplicativos aumentam para sobrecarregar os serviços da Web ou de API

Essa pressão coordenada expõe vulnerabilidades que não surgiriam em testes isolados.

Cenários compostos personalizados

Algumas organizações exigem cenários personalizados com base em seu perfil de risco específico ou nos requisitos do setor. Simulações compostas personalizadas podem replicar:

- Comportamento de botnet específico da região

- Padrões de ataque conhecidos observados globalmente

- Requisitos de testes orientados pela conformidade

- Condições exclusivas vinculadas ao ambiente da organização

Essa flexibilidade garante que a simulação corresponda às ameaças do mundo real da forma mais próxima possível.

Casos de uso: testes que oferecem valor real

As organizações confiam no serviço de simulação de DDoS da Nexusguard para cenários como:

- Validação de pré-produção das implantações de Bastions, Clean Pipe e Origin Protection

- Demonstrações de prova de conceito para clientes ou reguladores

- Exercícios de prontidão para SOC usando tráfego realista

- Teste de resiliência orientado pela conformidade

- Ensaios de resposta a incidentes para fortalecer a coordenação sob pressão

Cada simulação demonstra como as defesas se comportaram, onde as salvaguardas se mantiveram firmes e onde ajustes podem ser necessários.

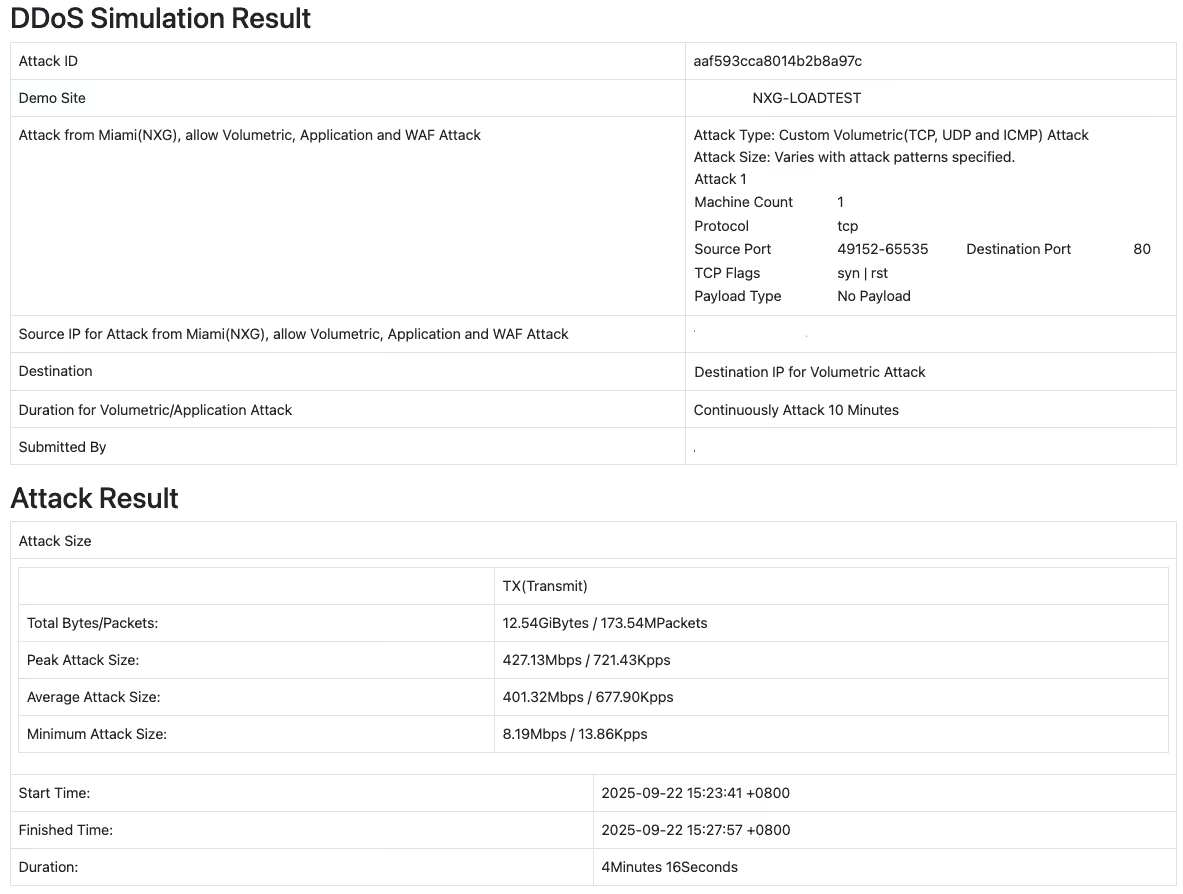

Relatórios pós-simulação: transformando dados em ação

Uma simulação de DDoS é tão valiosa quanto a percepção que ela produz. Por esse motivo, cada exercício do Nexusguard termina com uma análise pós-ação estruturada que traduz dados brutos de tráfego em descobertas operacionais claras.

Os relatórios incluem:

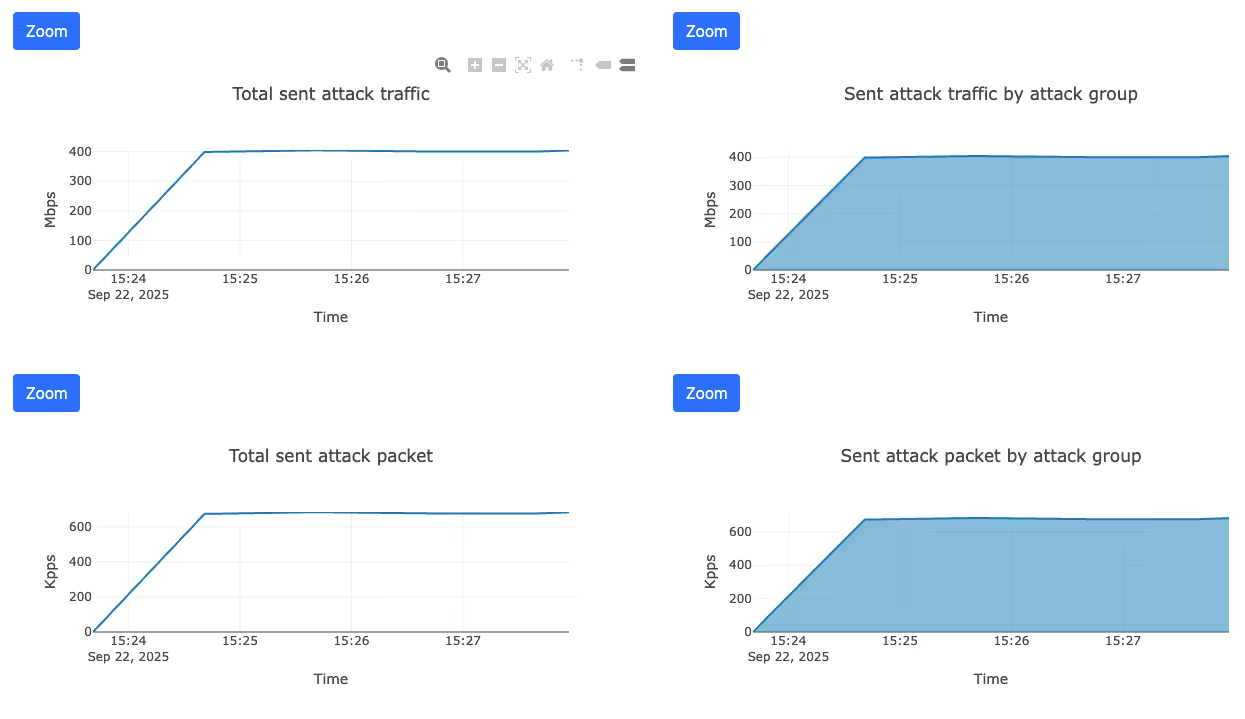

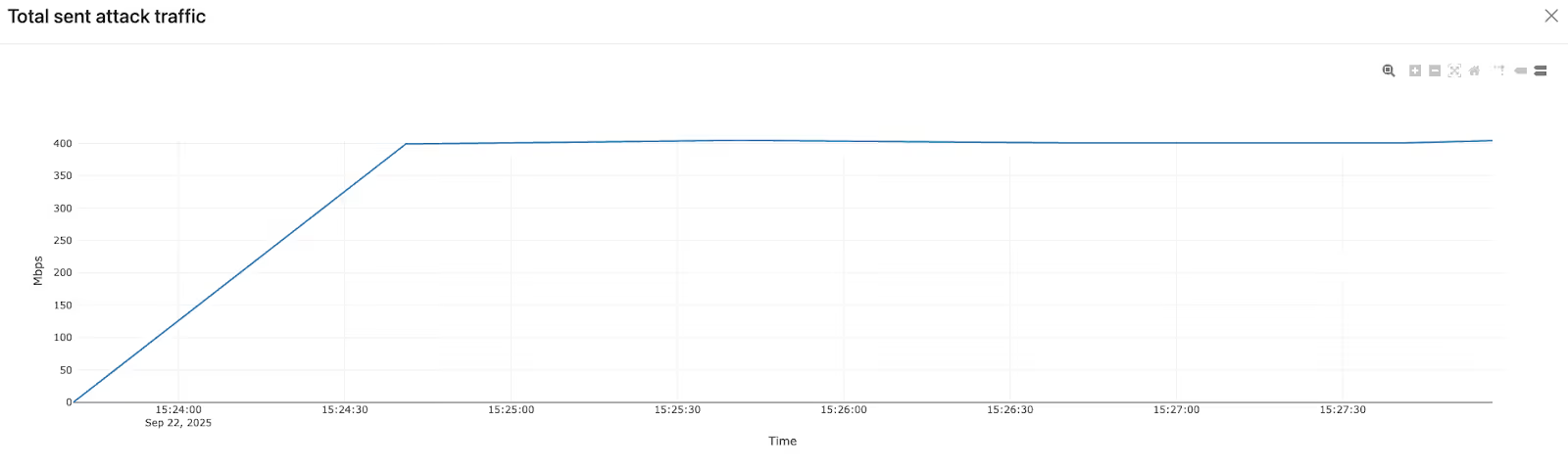

- Gráficos de tráfego mostrando como o volume de ataque aumentou, atingiu o pico e se estabilizou

- Análise de taxa de pacotes e taxa de bits em toda a duração

- Detalhamento do tráfego por grupo de ataque para entender o comportamento específico do vetor

- Indicadores-chave de desempenho, como tamanho máximo, médio e mínimo do ataque

- Um cronograma preciso documentando a duração do teste e a estabilidade do sistema

- Um resumo escrito descrevendo as observações e recomendações

Esses insights ajudam as equipes a entender exatamente como seus sistemas funcionam e quais ações podem fortalecer a resiliência.

Por que é diferente

- As simulações são executadas inteiramente dentro da infraestrutura controlada da Nexusguard

- A variedade de ataques reflete o comportamento do mundo real, não padrões teóricos

- A plataforma é alimentada pelo mesmo backbone de depuração global usado para o tráfego de produção

- Cada cenário é guiado por engenheiros que mitigam ataques de DDoS ao vivo diariamente

- Os clientes podem personalizar cenários de simples a altamente complexos

- Os relatórios fornecem informações adequadas para o público técnico e executivo

O resultado: da suposição à garantia

A resiliência contra DDoS não pode ser assumida. Ele deve ser testado em condições que reflitam a realidade. O serviço de simulação de DDoS da Nexusguard fornece uma abordagem segura, controlada e de alta fidelidade para avaliar a prontidão e fortalecer as defesas.

Quando o próximo ataque chegar, você já saberá como seus sistemas respondem, como suas equipes reagem e onde melhorias são necessárias. Você já enfrentou a pressão antes e estará preparado.

Protect Your Infrastructure Today