Comencemos la conversación

¿Por qué Nexusguard?

Póngase en contacto con nuestros expertos

Comencemos la conversación

¿Por qué Nexusguard?

Más allá del VAPT: por qué la simulación de DDoS es la pieza que falta en la ciberresiliencia

Donny Chong

Nexusguard

Compartir en:

Todas las organizaciones que operan en línea corren el riesgo constante de sufrir un ataque de denegación de servicio distribuido (DDoS). Es una de las pocas ciberamenazas que no necesita aprovechar una vulnerabilidad. Simplemente abruma todo lo que encuentra a su paso.

A pesar de los años de inversión en pruebas de ciberseguridad, la mayoría de las empresas y proveedores de servicios nunca han probado realmente lo que sucedería si fueran atacados. La evaluación de vulnerabilidades y las pruebas de penetración (VAPT) siguen siendo la piedra angular de una buena higiene de la seguridad, pero no llegan a confirmar una pregunta crucial: ¿pueden sus sistemas permanecer en línea cuando el tráfico se vuelve hostil?

El problema: el punto ciego en las pruebas tradicionales

El VAPT tradicional se centra en las debilidades del software y la configuración, como los sistemas sin parches, los puntos finales expuestos o las prácticas de codificación inseguras. Un ataque DDoS es diferente. No está intentando entrar. Está intentando reducir la capacidad.

Cuando los enlaces ascendentes se saturan, cuando los servidores DNS se sobrecargan o cuando las pilas de aplicaciones se ven obligadas a agotar los recursos, el resultado es idéntico al de una violación exitosa: tiempo de inactividad, interrupciones e interrupciones que afectan a los clientes.

Sin embargo, estos escenarios casi nunca se simulan en las pruebas de penetración convencionales. El resultado es una suposición de resiliencia no comprobada que solo se mantiene hasta el día en que se demuestre que es errónea.

Nuestro enfoque: de la herramienta interna al servicio industrial

Para mejorar continuamente nuestra propia infraestructura de depuración global, Nexusguard creó una plataforma interna de simulación de DDoS capaz de generar de forma segura tráfico de ataques a gran escala en múltiples capas y geografías.

Esta capacidad interna, utilizada originalmente para validar la lógica de detección, capacitar a los analistas del SOC y respaldar las pruebas complejas de los socios, evolucionó hasta convertirse en el servicio de simulación de DDoS de Nexusguard. Se trata de un entorno controlado y totalmente gestionado diseñado para ayudar a las organizaciones a ejecutar escenarios de ataque creíbles y de alta fidelidad sin poner en riesgo la Internet pública.

La diferencia: recursos reales, escala real y control real

Una simulación de DDoS significativa es muy diferente de una prueba de penetración tradicional.

Cuando el VAPT se puede ejecutar desde un puñado de ordenadores portátiles, máquinas virtuales o pequeñas instancias en la nube, una simulación de DDoS realista exige un nivel de escala y sofisticación mucho mayor. Exige lo siguiente:

- Grandes reservas de ancho de banda

- Fuentes IP globales distribuidas

- Numerosos agentes de generación de tráfico

- Herramientas especializadas de protocolo y comportamiento de paquetes

- Capacidad de procesamiento y enrutamiento de alto rendimiento

- Orquestación centralizada con un mecanismo de control estricto

Estas capacidades permiten que la simulación refleje ataques del mundo real en lugar de aproximaciones simplificadas o sintéticas.

Sin embargo, la capacidad bruta por sí sola no es suficiente. Sin una supervisión estricta, este nivel de potencia puede ser peligroso. Cada simulación debe ejecutarse con precisión y disciplina. La fortaleza de Nexusguard reside en el hecho de que las simulaciones están diseñadas y supervisadas por profesionales que mitigan los ataques DDoS en vivo todos los días. Comprenden el comportamiento de los ataques, los factores que desencadenan la escalada y los límites de seguridad necesarios para evitar interrupciones imprevistas.

El poder sin control crea riesgos. Nexusguard combina potencia y control.

Cómo funciona: caos controlado, ejecutado de forma segura

El servicio de simulación de DDoS de Nexusguard lanza escenarios de prueba distribuidos desde múltiples regiones y centros de depuración globales. Estos escenarios reproducen los patrones de tráfico utilizados por los atacantes modernos sin afectar a la Internet pública ni a los sistemas no relacionados.

Cada simulación comienza con una planificación cuidadosa. La organización define el tipo de prueba, el entorno que se evaluará y los objetivos involucrados. El calendario es preciso porque no se puede permitir que un tráfico de gran volumen se superponga en horarios contradictorios. Los objetivos pueden extraerse de entornos seguros predefinidos o proporcionarse como puntos finales personalizados que requieren autorización antes de que comiencen las pruebas.

Una vez iniciada, la simulación ejecuta los vectores de ataque seleccionados a las intensidades elegidas. Según el objetivo, una prueba puede durar un intervalo corto o varias horas para medir la estabilidad bajo una presión sostenida. Cuando finaliza el ejercicio, se recopilan datos detallados de todas las capas relevantes para evaluar el comportamiento del sistema, el rendimiento de la mitigación y las posibles brechas.

Escenarios flexibles de un solo vector o multivector

Un punto fuerte clave del servicio de simulación de Nexusguard es la capacidad de moldear el tráfico de manera que refleje el comportamiento real de los atacantes. Las amenazas varían según los sectores, las regiones y los tipos de infraestructura. La plataforma admite una amplia gama de escenarios, desde condiciones simples de un solo vector hasta secuencias complejas de varios vectores.

Una amplia biblioteca de tipos de ataques reales

No todo el tráfico de DDoS se comporta de la misma manera. Algunos ataques se basan en el volumen bruto. Otros aprovechan las peculiaridades del protocolo o sobrecargan las funciones específicas de las aplicaciones. Para reflejar esta diversidad, la plataforma de simulación de Nexusguard incluye cientos de tipos de ataques derivados de incidentes reales, información sobre amenazas globales y análisis de investigaciones.

Esta amplia biblioteca permite a las organizaciones seleccionar los vectores exactos que desean probar, ya sea para validar los controles de referencia o para recrear los patrones de ataque observados en su región o industria.

Esto es solo una pequeña parte de lo que puede generar la plataforma. La biblioteca completa contiene muchas más variaciones en los perfiles de paquetes, los tamaños de la carga útil, las características de las fuentes y los comportamientos de amplificación, lo que hace que cada simulación sea lo más realista posible.

Ataques de un solo vector

Las simulaciones de un solo vector se centran en un tipo de tráfico para estudiar su efecto directo. Los ejemplos incluyen:

- Una inundación TCP SYN pura

- Un aumento de solicitudes de DNS

- Un vector de amplificación como NTP o SSDP

Estas pruebas ayudan a los equipos a aislar puntos débiles específicos y a ajustar las reglas de detección y la configuración de la infraestructura.

Ataques combinados multivectoriales

Los atacantes más sofisticados combinan varias técnicas en una sola campaña. Una simulación combinada puede reflejar este comportamiento al introducir varios vectores de ataque a la vez.

Un escenario combinado puede incluir:

- Una inundación volumétrica para saturar el ancho de banda

- Anomalías de protocolo para desestabilizar enrutadores o firewalls

- Las solicitudes de aplicaciones se desbordan y abruman los servicios web o de API

Esta presión coordinada expone vulnerabilidades que no surgirían en pruebas aisladas.

Escenarios compuestos personalizados

Algunas organizaciones requieren escenarios personalizados en función de su perfil de riesgo específico o de los requisitos del sector. Las simulaciones compuestas personalizadas pueden replicar:

- Comportamiento de botnets específico de una región

- Patrones de ataque conocidos observados a nivel mundial

- Requisitos de prueba basados en el cumplimiento

- Condiciones únicas vinculadas al entorno de la organización

Esta flexibilidad garantiza que la simulación coincida lo más posible con las amenazas del mundo real.

Casos de uso: pruebas que ofrecen un valor real

Las organizaciones confían en el servicio de simulación de DDoS de Nexusguard para situaciones como:

- Validación previa a la producción de las implementaciones de Bastions, Clean Pipe y Origin Protection

- Demostraciones de prueba de concepto para clientes o reguladores

- Simulacros de preparación para el SOC con tráfico realista

- Pruebas de resiliencia impulsadas por el cumplimiento

- Ensayos de respuesta a incidentes para fortalecer la coordinación bajo presión

Cada simulación demuestra cómo se comportaron las defensas, dónde se mantuvieron firmes las salvaguardias y dónde puede ser necesario ajustarlas.

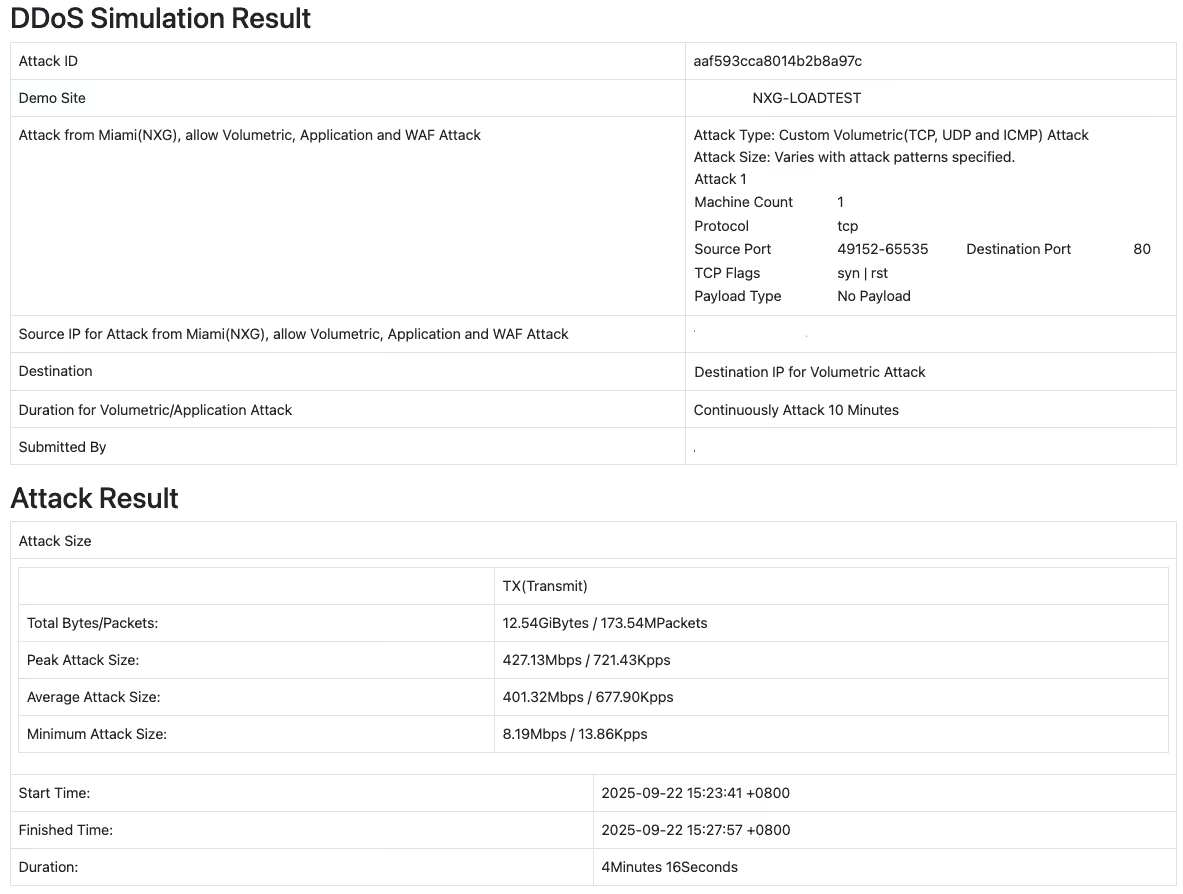

Informes posteriores a la simulación: convertir los datos en acción

Una simulación de DDoS es tan valiosa como la información que produce. Por este motivo, cada ejercicio de Nexusguard concluye con una revisión estructurada posterior a la acción que traduce los datos de tráfico sin procesar en conclusiones operativas claras.

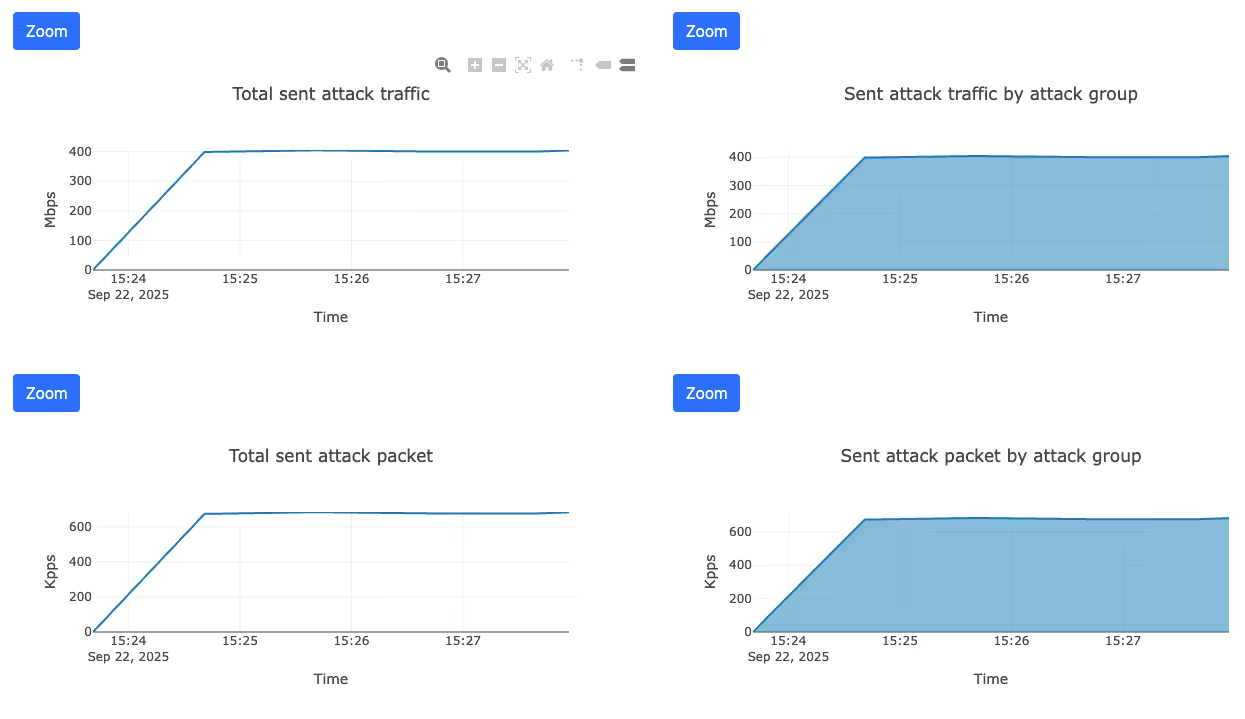

Los informes incluyen:

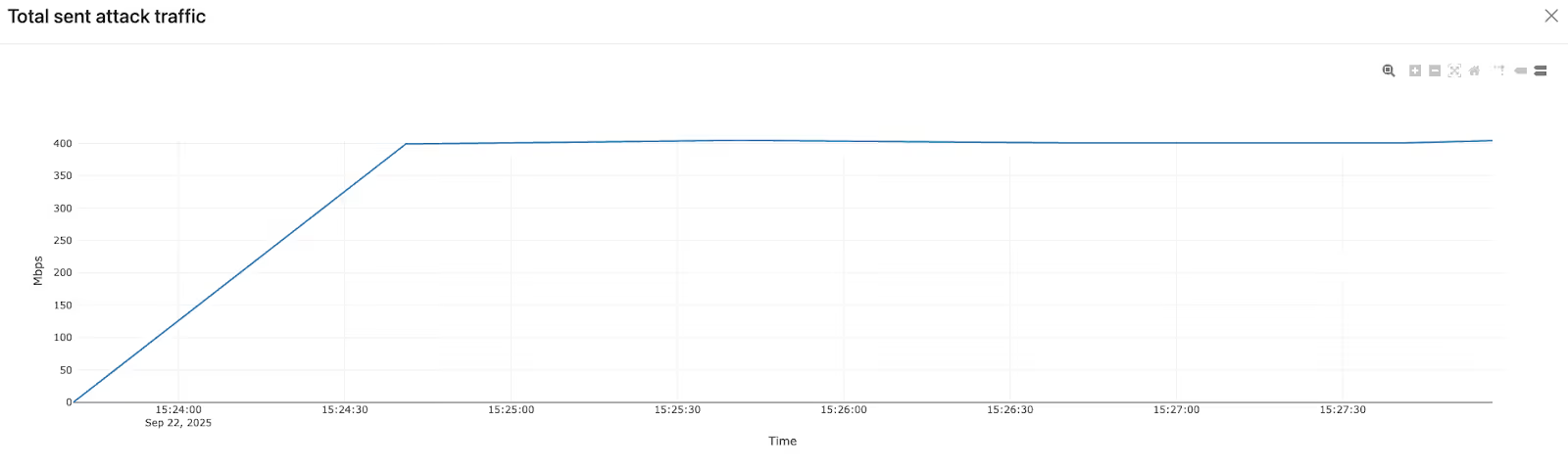

- Gráficos de tráfico que muestran cómo el volumen de ataques aumentó, alcanzó su punto máximo y se estabilizó

- Análisis de velocidad de paquetes y velocidad de bits a lo largo de toda la duración

- Desglose del tráfico por grupo de ataque para comprender el comportamiento específico del vector

- Indicadores clave de rendimiento, como el tamaño máximo, promedio y mínimo del ataque

- Un cronograma preciso que documente la duración de las pruebas y la estabilidad del sistema

- Un resumen escrito en el que se esbozan las observaciones y recomendaciones

Estos conocimientos ayudan a los equipos a comprender exactamente cómo funcionaron sus sistemas y qué acciones pueden fortalecer la resiliencia.

Por qué es diferente

- Las simulaciones se ejecutan completamente dentro de la infraestructura controlada de Nexusguard

- La variedad de ataques refleja el comportamiento del mundo real, no los patrones teóricos

- La plataforma funciona con la misma red troncal de depuración global que se utiliza para el tráfico de producción.

- Cada escenario está guiado por ingenieros que mitigan los ataques DDoS en vivo a diario

- Los clientes pueden personalizar los escenarios, desde los más simples hasta los más complejos.

- Los informes proporcionan información adecuada tanto para el público técnico como para el ejecutivo

El resultado: de la suposición a la seguridad

No se puede dar por sentado la resiliencia a los ataques DDoS. Debe probarse en condiciones que reflejen la realidad. El servicio de simulación de ataques DDoS de Nexusguard proporciona un enfoque seguro, controlado y de alta fidelidad para evaluar la preparación y fortalecer las defensas.

Cuando llegue el próximo ataque, ya sabrá cómo responden sus sistemas, cómo reaccionan sus equipos y dónde se necesitan mejoras. Ya te habrás enfrentado a la presión anteriormente y estarás preparado.

Proteja su infraestructura hoy