Vamos começar a conversa

Por que Nexusguard?

Entre em contato com nossos especialistas

Vamos começar a conversa

Por que Nexusguard?

Mantenha o tráfego local: um modelo híbrido mais inteligente para proteção contra DDoS

Donny Chong

Nexusguard

Compartilhar com:

A realidade da proteção de redes menores

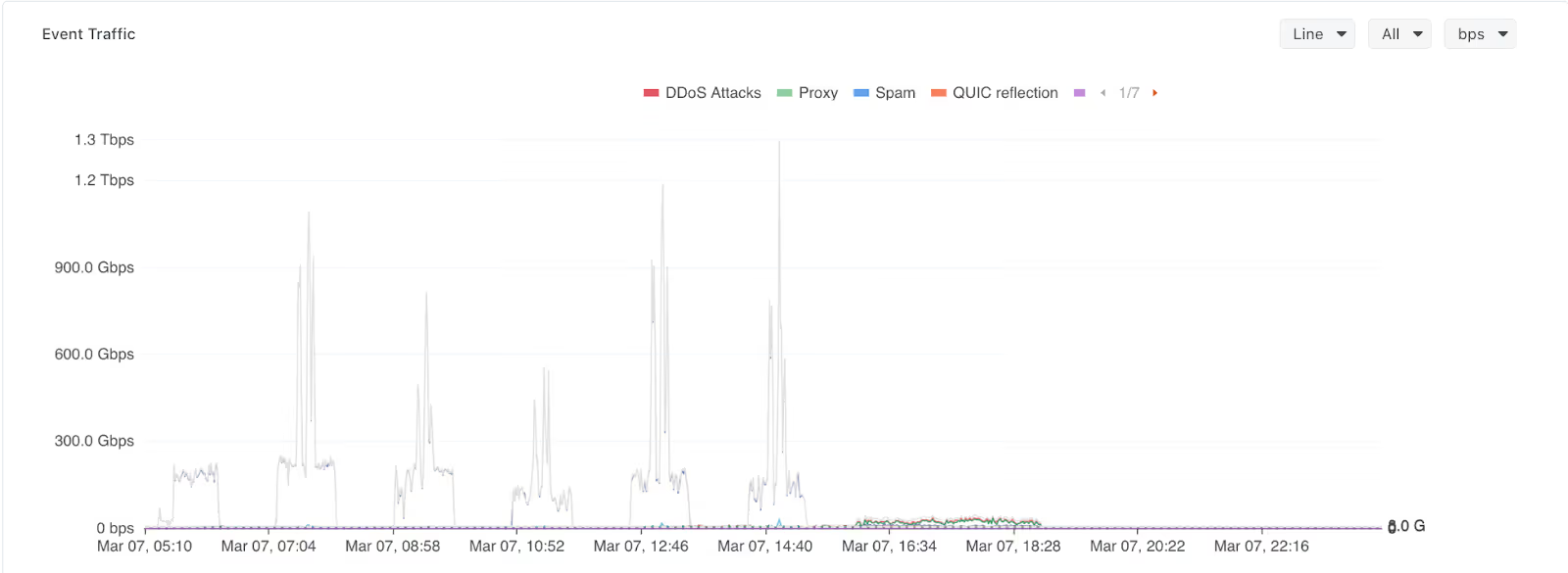

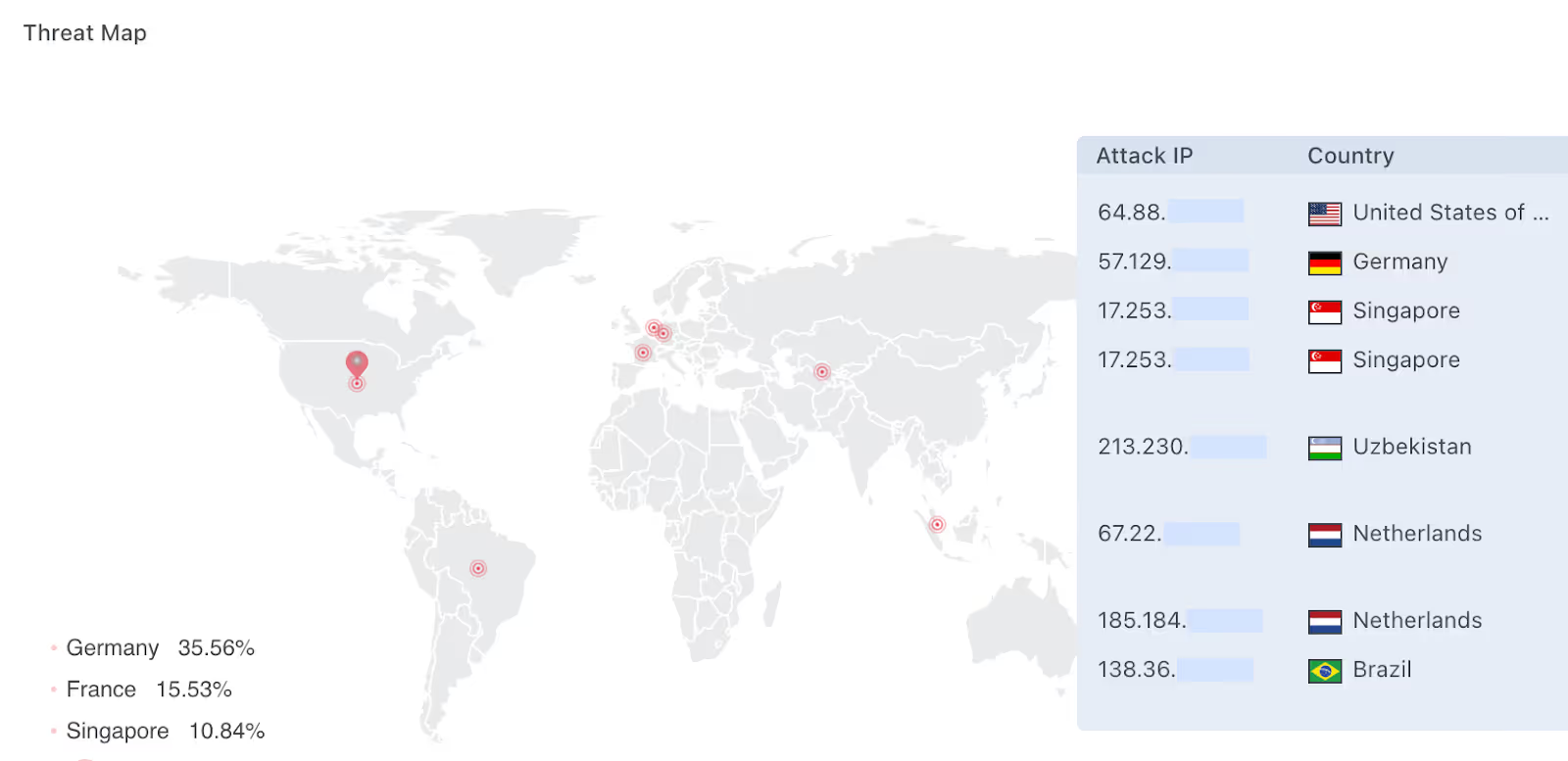

No início deste ano, um ISP regional que chamaremos de ISP-A sofreu um grande ataque distribuído de negação de serviço que atingiu um pico de aproximadamente 1,3 Tbps. Para uma rede desse tamanho, o volume de ataque sozinho normalmente seria suficiente para sobrecarregar a conectividade upstream e interromper os serviços.

Para muitas operadoras de rede, o conceito de proteção contra DDoS parece aparentemente simples. Quando um ataque se torna muito grande para ser tratado localmente, a solução instintiva é rotear o tráfego por meio de um provedor de mitigação baseado em nuvem. O provedor absorve o ataque, limpa os pacotes maliciosos e retorna o tráfego limpo de volta à rede. No papel, esse modelo é simples e eficaz. No entanto, pressupõe discretamente algo que nem todo provedor de serviços possui em abundância: grandes quantidades de capacidade de trânsito global.

Essa suposição se torna particularmente problemática para provedores de serviços de comunicação menores e regionais. Diferentemente das operadoras globais com backbones de vários terabits e ampla conectividade upstream, os ISPs de nível 3 geralmente operam redes regionais altamente otimizadas. Seus fluxos de tráfego são baseados em trocas de Internet locais, relacionamentos de peering domésticos e conectividade regional que mantém o tráfego próximo à sua origem. Essas redes podem não controlar grandes blocos de espaço de endereço ou operar uma infraestrutura global, mas frequentemente transportam volumes significativos de tráfego legítimo todos os dias. Quando essas redes enfrentam ataques de DDoS, o desafio não é simplesmente absorver pacotes maliciosos. A verdadeira dificuldade está em proteger a rede sem interromper o equilíbrio econômico e arquitetônico que permite que ela opere com eficiência.

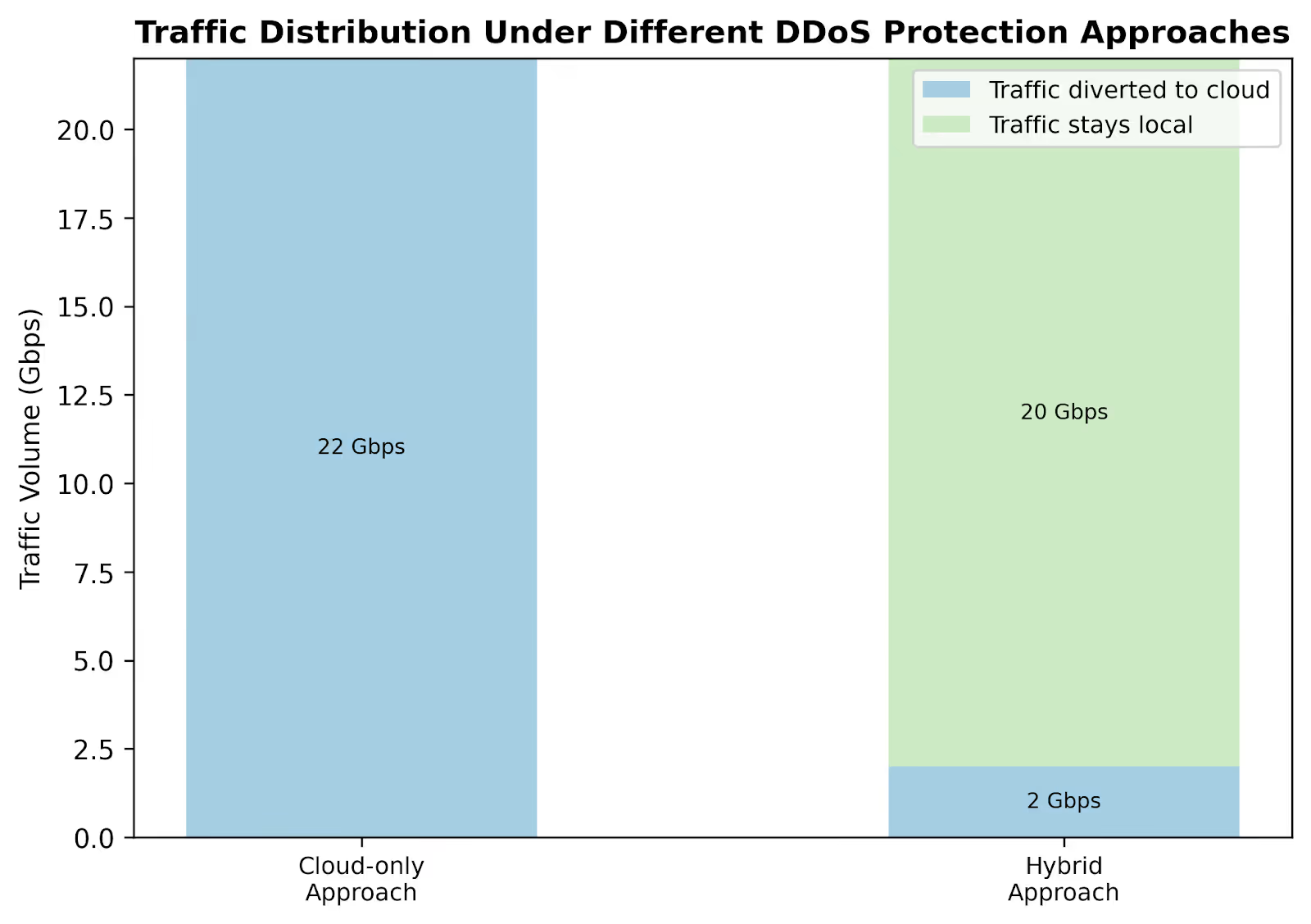

Quando a proteção interrompe a economia da rede

Para entender o problema com mais clareza, considere o mesmo ISP-A. Do ponto de vista do roteamento, os ISPs regionais típicos podem ser relativamente pequenos, anunciando apenas alguns prefixos /24 na Internet. No entanto, dentro de seu ecossistema regional, a rede pode transportar cerca de 20 Gbps de tráfego legítimo, a maioria dos quais é trocada por meio de trocas de Internet locais e acordos regionais de peering.

Essa arquitetura oferece dois benefícios principais. Primeiro, ele mantém baixa latência para os usuários, garantindo que o tráfego local permaneça dentro dos caminhos de roteamento locais. Em segundo lugar, ele mantém os custos de largura de banda sob controle, minimizando a dependência do caro trânsito internacional. Para muitas redes regionais, esse equilíbrio entre desempenho e custo é exatamente o que lhes permite competir de forma eficaz.

No entanto, quando o ataque de 1,3 Tbps contra o ISP-A começou, essa mesma arquitetura criou um dilema. O volume de ataques claramente exigia capacidade de mitigação global, mas desviar o tráfego inteiramente para um serviço tradicional de depuração em nuvem significaria forçar toda a pegada legítima de tráfego da rede a percorrer também caminhos de trânsito globais.

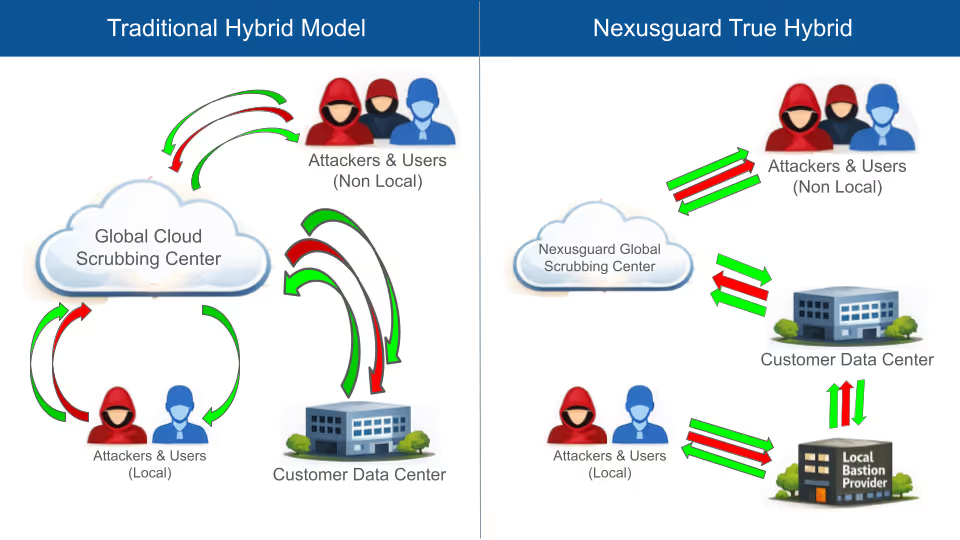

A maioria dos serviços globais de mitigação opera em um modelo de desvio no qual o ISP anuncia seus prefixos ao provedor de proteção. A infraestrutura global de depuração do provedor então atrai tráfego de todo o mundo, o analisa, filtra pacotes maliciosos e encaminha o tráfego restante de volta ao ISP.

De uma perspectiva puramente focada na segurança, o modelo funciona bem. A dificuldade surge quando examinamos o que acontece com o tráfego legítimo durante esse processo.

O custo oculto do tráfego limpo

Quando o desvio de tráfego começa, cada pacote destinado à rede protegida deve primeiro passar pela infraestrutura do provedor de mitigação. Isso inclui tráfego malicioso e tráfego legítimo de usuários. No caso do ISP-A, o completo 20 Gbps de tráfego limpo diário precisaria atravessar redes de trânsito upstream para alcançar o provedor de mitigação de nuvem antes de serem devolvidas ao ISP.

O tráfego que antes fluía localmente por meio de IXs e links de peering domésticos é repentinamente redirecionado para caminhos de trânsito internacionais. A distância adicional aumenta a latência, mas o mais importante é que ela introduz uma nova estrutura de custos. Transportar esse volume de tráfego por meio de redes de trânsito upstream pode ser extremamente caro e, em última análise, alguém arca com o custo de transportá-lo.

Para fornecedores menores, essa realidade cria um paradoxo desconfortável. O tráfego de ataque que eles querem mitigar pode ser esporádico e imprevisível, mas o custo de desviar seu tráfego limpo é constante. Em vez de pagar principalmente pela proteção durante eventos de ataque, eles efetivamente pagam taxas de trânsito globais pelo tráfego que normalmente permaneceria em seu ambiente de rede local.

Em muitos casos, a economia desse modelo se torna difícil de justificar. A solução de proteção começa a minar a eficiência que as redes regionais foram projetadas para alcançar.

Por que o tráfego local deve permanecer local

As redes regionais prosperam devido à localidade. Existem políticas de peering doméstico, conectividade IX e roteamento cuidadosamente projetadas para garantir que o tráfego percorra o caminho mais curto e eficiente possível. Quando esse tráfego é empurrado desnecessariamente por uma infraestrutura de mitigação distante, a rede perde muitas das vantagens para as quais foi projetada.

É por isso que muitas operadoras acabam chegando à mesma conclusão: a arquitetura de proteção contra DDoS deve respeitar a arquitetura da própria rede. Um modelo que força todo o tráfego a passar pela infraestrutura global pode funcionar para redes de hiperescala, mas não necessariamente se traduz bem para operadoras regionais.

Um princípio mais sensato emerge dessa constatação. O tráfego local deve permanecer local sempre que possível, enquanto o tráfego de ataque global deve ser interceptado e mitigado o mais próximo possível de sua origem.

Esse é exatamente o problema que as arquiteturas de proteção híbrida foram projetadas para resolver.

Um modelo híbrido criado para fornecedores regionais

A arquitetura True Hybrid da Nexusguard aborda a proteção contra DDoS de forma diferente, combinando a infraestrutura Bastions implantada localmente com a plataforma de mitigação distribuída globalmente da Nexusguard. Em vez de forçar todo o tráfego por meio de uma rede centralizada de depuração em nuvem, o sistema permite que o tráfego siga o caminho mais eficiente com base em sua origem e topologia de roteamento.

Em uma implantação como a do ISP-A, um parceiro regional da Bastions opera a infraestrutura da Bastions dentro do ecossistema da rede local. O ISP-A assina a Proteção de Origem fornecida por meio dessa plataforma Bastions, garantindo que a maior parte de seu tráfego continue fluindo por caminhos de roteamento locais, ambientes domésticos de peering e trocas regionais.

Ao mesmo tempo, o ISP-A habilita o recurso True Hybrid, que permite que a rede global de mitigação da Nexusguard participe durante ataques em grande escala originados de fora da região. Tanto a rede de parceiros Bastions quanto a infraestrutura global da Nexusguard originam os prefixos do ISP-A, permitindo que as decisões de roteamento sigam naturalmente o caminho mais eficiente.

Em condições operacionais normais, o tráfego gravita em direção à rede parceira da Bastions porque ela está topologicamente mais próxima. Portanto, o tráfego de usuários locais permanece dentro do ecossistema regional, preservando o desempenho e a eficiência de custos. Quando o tráfego de ataque se origina de fora da região, a plataforma de mitigação distribuída globalmente da Nexusguard intercepta e absorve esses fluxos de ataque mais perto de sua origem antes que eles cheguem à rede regional.

Proteção sem quebrar a rede

Para operadores como o ISP-A, os benefícios dessa abordagem são imediatamente aparentes. Durante o incidente de ataque de 1,3 Tbps, a infraestrutura de mitigação global da Nexusguard absorveu o tráfego de ataques em grande escala, enquanto a proteção local baseada em Bastions continuou a atender usuários regionais legítimos sem interrupções.

A rede não precisou desviar toda a sua área de tráfego de 20 Gbps por meio de uma infraestrutura de depuração distante. Em vez disso, a maior parte do tráfego limpo continuou fluindo por meio da conectividade local fornecida pela rede parceira Bastions, utilizando largura de banda doméstica e emparelhamento IX.

Somente a parte do tráfego associada às fontes de ataque distribuídas globalmente foi gerenciada pela rede global de mitigação da Nexusguard. Isso permitiu que o ISP-A resistisse a um ataque em escala de terabits sem sacrificar o desempenho e a eficiência de custos de sua arquitetura de rede local.

Os usuários continuaram a acessar os serviços por meio de caminhos de roteamento regionais conhecidos, enquanto os grandes fluxos de ataque foram absorvidos pela plataforma de mitigação distribuída globalmente da Nexusguard antes que eles pudessem alcançar a infraestrutura do ISP.

Repensando a proteção contra DDoS para a Internet real

A Internet moderna é frequentemente discutida sob a ótica da infraestrutura de hiperescala, mas grande parte de sua conectividade ainda é operada por provedores regionais, operadoras nacionais e provedores especializados de serviços de comunicação. Essas redes formam o tecido conectivo da Internet e suas realidades operacionais são muito diferentes das plataformas globais de nuvem.

Para esses operadores, a proteção contra DDoS não pode ser avaliada apenas pelo tamanho dos ataques que ela pode absorver. Ele também deve se alinhar à arquitetura de roteamento da rede, às expectativas de desempenho e às restrições econômicas. Um modelo de proteção que ignora esses fatores pode resolver um problema e criar vários novos.

As arquiteturas híbridas reconhecem essa realidade. Ao combinar a proteção local baseada em Bastions da Nexusguard com a infraestrutura de mitigação global da Nexusguard, as operadoras ganham a flexibilidade de se defender contra ataques de qualquer tamanho sem sacrificar a eficiência de suas redes.

Em muitos casos, a maneira mais inteligente de proteger uma rede regional não é enviar tudo para a nuvem. É para permitir que o tráfego local permaneça local e, ao mesmo tempo, garantir que os ataques globais sejam interrompidos muito antes de chegarem à rede.

Protect Your Infrastructure Today