Comencemos la conversación

¿Por qué Nexusguard?

Póngase en contacto con nuestros expertos

Comencemos la conversación

¿Por qué Nexusguard?

Mantenga el tráfico local local: un modelo híbrido más inteligente para la protección contra DDoS

Donny Chong

Nexusguard

Compartir en:

La realidad de proteger redes más pequeñas

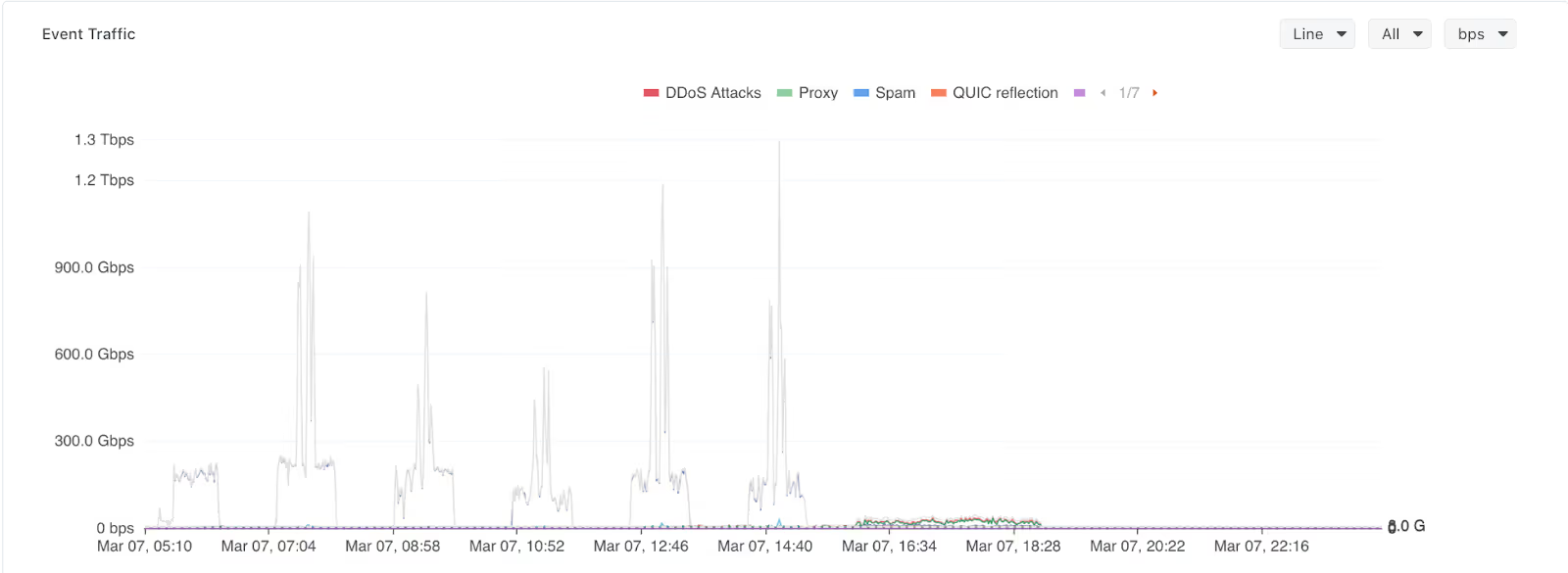

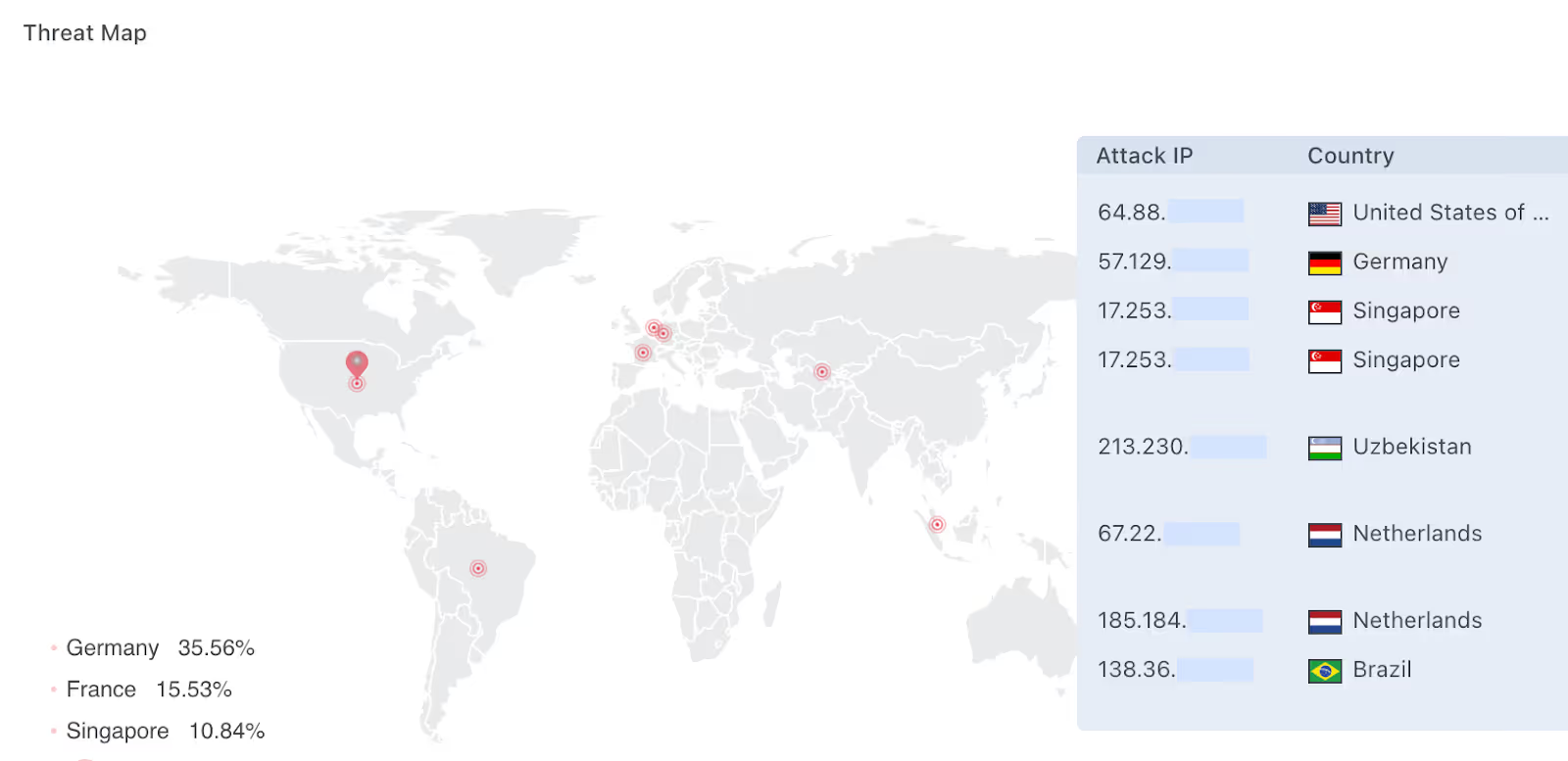

A principios de este año, un ISP regional al que llamaremos ISP-A sufrió un gran ataque de denegación de servicio distribuido que alcanzó un máximo de aproximadamente 1,3 Tbps. Para una red de su tamaño, el volumen del ataque por sí solo normalmente sería suficiente para desbordar la conectividad ascendente e interrumpir los servicios.

Para muchos operadores de red, el concepto de protección contra DDoS parece engañosamente simple. Cuando un ataque es demasiado grande para gestionarlo localmente, la solución instintiva es dirigir el tráfico a través de un proveedor de mitigación basado en la nube. El proveedor absorbe el ataque, elimina los paquetes maliciosos y devuelve el tráfico limpio a la red. Sobre el papel, este modelo es sencillo y eficaz. Sin embargo, asume discretamente algo que no todos los proveedores de servicios poseen en abundancia: grandes cantidades de capacidad de tránsito global.

Esta suposición se vuelve particularmente problemática para los proveedores de servicios de comunicaciones más pequeños y regionales. A diferencia de los operadores globales con redes troncales de varios terabits y una amplia conectividad ascendente, los ISP de nivel 3 suelen operar redes regionales altamente optimizadas. Sus flujos de tráfico se basan en las centrales de Internet locales, las relaciones entre pares nacionales y la conectividad regional, que mantiene el tráfico cerca de su origen. Es posible que estas redes no controlen grandes bloques de espacio de direcciones ni operen una infraestructura global, pero con frecuencia transportan volúmenes significativos de tráfico legítimo todos los días. Cuando estas redes se enfrentan a ataques DDoS, el desafío no consiste simplemente en absorber los paquetes maliciosos. La verdadera dificultad radica en proteger la red sin alterar el equilibrio económico y arquitectónico que permite que funcione de manera eficiente.

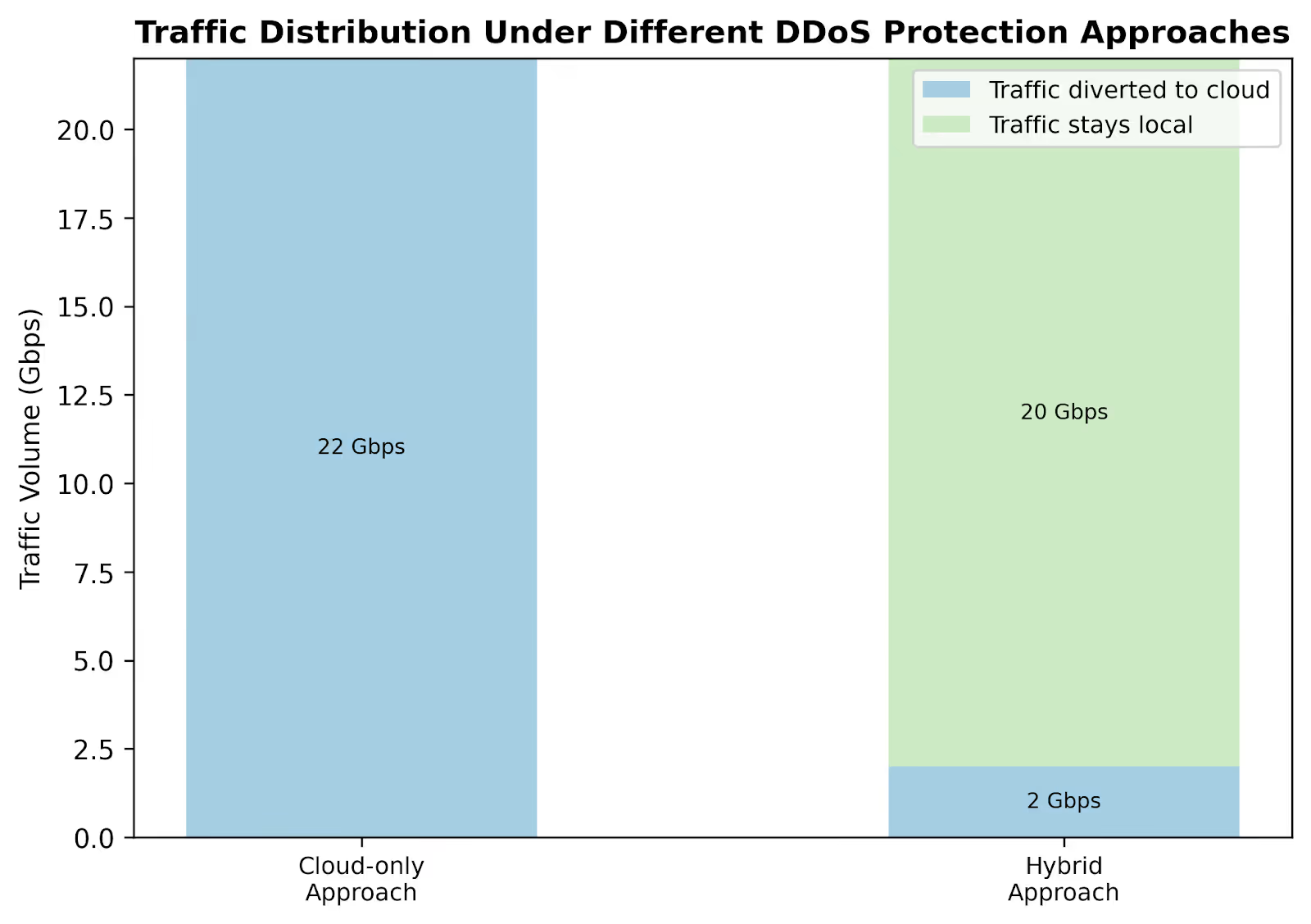

Cuando la protección interrumpe la economía de la red

Para entender el problema con mayor claridad, considere el mismo ISP-A. Desde el punto de vista del enrutamiento, los ISP regionales típicos pueden ser relativamente pequeños y anunciar solo unos pocos prefijos /24 en Internet. Sin embargo, dentro de su ecosistema regional, la red podría transportar cerca de 20 Gbps de tráfico legítimo, la mayoría del cual se intercambia a través de bolsas de Internet locales y acuerdos de interconexión regionales.

Esta arquitectura ofrece dos beneficios clave. En primer lugar, mantiene una latencia baja para los usuarios al garantizar que el tráfico local permanezca dentro de las rutas de enrutamiento locales. En segundo lugar, mantiene los costos de ancho de banda bajo control al minimizar la dependencia del costoso tránsito internacional. Para muchas redes regionales, este equilibrio entre rendimiento y costo es precisamente lo que les permite competir de manera efectiva.

Sin embargo, cuando comenzó el ataque de 1,3 Tbps contra el ISP-A, esta misma arquitectura creó un dilema. No cabe duda de que el volumen del ataque requería una capacidad de mitigación global, pero desviar completamente el tráfico hacia un servicio tradicional de limpieza de la nube implicaría forzar también todo el tráfico legítimo de la red a utilizar rutas de tránsito globales.

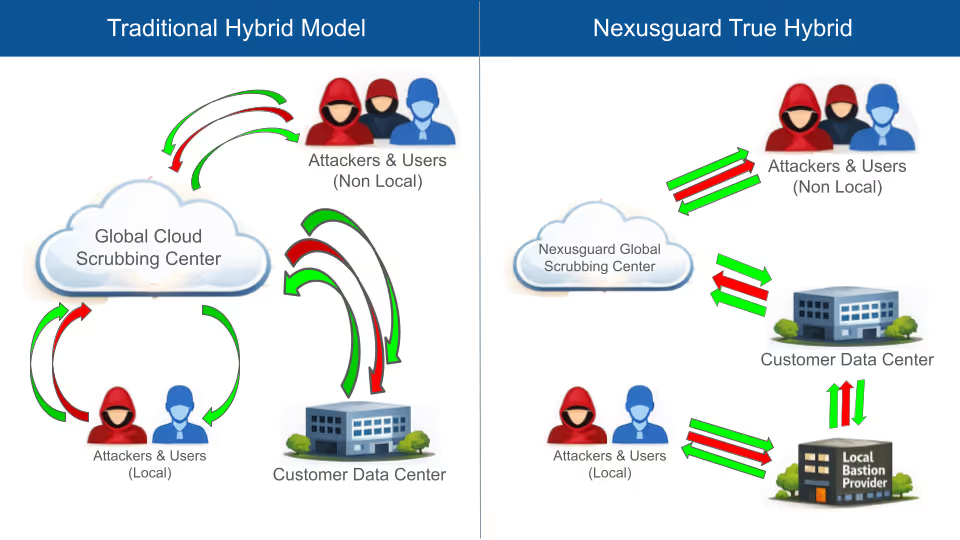

La mayoría de los servicios de mitigación globales funcionan según un modelo de desvío en el que el ISP anuncia sus prefijos al proveedor de protección. A continuación, la infraestructura de depuración global del proveedor atrae tráfico de todo el mundo, lo analiza, filtra los paquetes maliciosos y reenvía el tráfico restante al ISP.

Desde una perspectiva puramente centrada en la seguridad, el modelo funciona bien. La dificultad surge cuando examinamos lo que ocurre con el tráfico legítimo durante este proceso.

El costo oculto del tráfico limpio

Una vez que comienza el desvío del tráfico, todos los paquetes destinados a la red protegida deben pasar primero por la infraestructura del proveedor de mitigación. Esto incluye tanto el tráfico malintencionado como el tráfico de usuarios legítimos. En el caso del ISP-A, la versión completa 20 Gbps de tráfico limpio diario tendría que atravesar las redes de tránsito ascendentes para llegar al proveedor de mitigación de la nube antes de devolverlo al ISP.

El tráfico que antes fluía localmente a través de los IX y los enlaces interconectados nacionales de repente se redirige a través de rutas de tránsito internacionales. La distancia adicional aumenta la latencia, pero lo que es más importante, introduce una nueva estructura de costos. Transportar ese volumen de tráfico a través de las redes de tránsito ascendentes puede resultar extremadamente costoso y, en última instancia, alguien asume el costo de transportarlo.

Para los proveedores más pequeños, esta realidad crea una incómoda paradoja. El tráfico de ataques que desean mitigar puede ser esporádico e impredecible, pero el costo de desviar su tráfico limpio es constante. En lugar de pagar principalmente por la protección durante los ataques, pagan de hecho tarifas de tránsito globales por el tráfico que normalmente permanecería en su entorno de red local.

En muchos casos, la economía de este modelo resulta difícil de justificar. La solución de protección comienza a socavar la eficiencia para la que están diseñadas las redes regionales.

Por qué el tráfico local debe seguir siendo local

Las redes regionales prosperan gracias a la localidad. La interconexión doméstica, la conectividad IX y las políticas de enrutamiento cuidadosamente diseñadas existen para garantizar que el tráfico recorra la ruta más corta y eficiente posible. Cuando ese tráfico pasa innecesariamente por una infraestructura de mitigación distante, la red pierde muchas de las ventajas para las que fue diseñada.

Esta es la razón por la que muchos operadores llegan a la misma conclusión: la arquitectura de la protección contra DDoS debe respetar la arquitectura de la propia red. Un modelo que obligue a todo el tráfico a través de una infraestructura global puede funcionar para redes de hiperescala, pero no se traduce necesariamente bien para los operadores regionales.

De esta comprensión surge un principio más sensato. El tráfico local debe permanecer local siempre que sea posible, mientras que el tráfico de ataques globales debe interceptarse y mitigarse lo más cerca posible de su origen.

Este es precisamente el problema para el que están diseñadas las arquitecturas de protección híbridas.

Un modelo híbrido creado para proveedores regionales

La arquitectura True Hybrid de Nexusguard aborda la protección contra DDoS de manera diferente al combinar la infraestructura Bastions implementada localmente con la plataforma de mitigación distribuida globalmente de Nexusguard. En lugar de forzar todo el tráfico a través de una red centralizada de depuración de nubes, el sistema permite que el tráfico siga la ruta más eficiente en función de su topología de origen y enrutamiento.

En una implementación como la de ISP-A, un socio regional de Bastions opera la infraestructura de Bastions dentro del ecosistema de red local. El ISP-A se suscribe a Origin Protection, que se ofrece a través de esta plataforma Bastions, lo que garantiza que la mayor parte de su tráfico siga fluyendo a través de rutas de enrutamiento locales, entornos de interconexión nacionales e intercambios regionales.

Al mismo tiempo, el ISP-A habilita la capacidad True Hybrid, que permite a la red global de mitigación de Nexusguard participar durante los ataques a gran escala que se originan fuera de la región. Tanto la red de socios de Bastions como la infraestructura global de Nexusguard tienen como origen los prefijos del ISP-A, lo que permite que las decisiones de enrutamiento sigan naturalmente la ruta más eficiente.

En condiciones de funcionamiento normales, el tráfico se dirige a la red de socios de Bastion porque está topológicamente más cerca. Por lo tanto, el tráfico de usuarios locales permanece dentro del ecosistema regional, preservando tanto el rendimiento como la rentabilidad. Cuando el tráfico de ataques se origina fuera de la región, la plataforma de mitigación distribuida a nivel mundial de Nexusguard intercepta y absorbe esos flujos de ataque más cerca de su origen antes de que lleguen a la red regional.

Protección sin romper la red

Para operadores como ISP-A, los beneficios de este enfoque son evidentes de inmediato. Durante el ataque de 1,3 Tbps, la infraestructura de mitigación global de Nexusguard absorbió el tráfico de ataques a gran escala, mientras que la protección local basada en Bastions siguió prestando servicio a los usuarios regionales legítimos sin interrupciones.

La red no necesitaba desviar toda su huella de tráfico de 20 Gbps a través de una infraestructura de depuración lejana. En cambio, la mayor parte del tráfico limpio siguió fluyendo a través de la conectividad local proporcionada por la red asociada de Bastion, que utilizaba ancho de banda nacional y conexión IX.

La red de mitigación global de Nexusguard solo gestionó la parte del tráfico asociado a las fuentes de ataque distribuidas a nivel mundial. Esto permitió al ISP-A resistir un ataque a escala de terabits sin sacrificar el rendimiento y la rentabilidad de su arquitectura de red local.

Los usuarios continuaron accediendo a los servicios a través de rutas de enrutamiento regionales conocidas, mientras que los grandes flujos de ataques fueron absorbidos por la plataforma de mitigación distribuida a nivel mundial de Nexusguard antes de que pudieran llegar a la infraestructura del ISP.

Repensar la protección contra DDoS para la verdadera Internet

La Internet moderna a menudo se analiza desde el punto de vista de la infraestructura de hiperescala, pero gran parte de su conectividad sigue siendo operada por proveedores regionales, operadores nacionales y proveedores de servicios de comunicaciones especializados. Estas redes forman el tejido conectivo de Internet y sus realidades operativas son muy diferentes de las de las plataformas de nube globales.

Para estos operadores, la protección contra DDoS no puede evaluarse únicamente en función del tamaño de los ataques que puede absorber. También debe alinearse con la arquitectura de enrutamiento de la red, las expectativas de rendimiento y las restricciones económicas. Un modelo de protección que ignore estos factores puede resolver un problema y, al mismo tiempo, crear varios problemas nuevos.

Las arquitecturas híbridas reconocen esta realidad. Al combinar la protección local basada en Bastions de Nexusguard con la infraestructura de mitigación global de Nexusguard, los operadores obtienen la flexibilidad necesaria para defenderse de ataques de cualquier tamaño sin sacrificar la eficiencia de sus redes.

En muchos casos, la forma más inteligente de proteger una red regional no es enviar todo a la nube. Se trata de permitir que el tráfico local siga siendo local y, al mismo tiempo, garantizar que los ataques globales se detengan mucho antes de que lleguen a la red.

Proteja su infraestructura hoy