Vamos começar a conversa

Por que Nexusguard?

Entre em contato com nossos especialistas

Vamos começar a conversa

Por que Nexusguard?

Sua proteção contra DDoS atual é suficiente? Revelando as ameaças avançadas das quais o Nexusguard pode protegê-lo

Nexusguard

Compartilhar com:

No domínio da defesa cibernética, a prevalência de soluções de proteção contra DDoS entre as organizações é inegável. No entanto, em meio a esse cenário blindado, surge uma questão fundamental: “Sua solução atual está equipada para se defender contra todo tipo de ataque DDoS?” Embora muitos tenham proteção, a dura realidade é que nem todas as soluções de mitigação são criadas da mesma forma. As complexidades de ameaças complexas e avançadas, como o Carpet Bombing e os ataques SYN-ACK, exigem recursos especializados que escapam ao alcance de muitas defesas convencionais.

Antecedentes sobre categorias de ataques DDoS

Compreender as três principais categorias de ataques DDoS é crucial para formular estratégias de defesa robustas contra essas ameaças. Abordagens personalizadas são essenciais para mitigar com eficácia cada tipo de ataque, muitas vezes exigindo uma combinação de defesas de rede, protocolo e camada de aplicação.

Ataques volumétricos: Os ataques volumétricos são projetados para esgotar a largura de banda da rede ou serviço alvo, inundando-a com uma grande quantidade de dados. Esses ataques geralmente empregam táticas como inundações de UDP, inundações de ICMP ou amplificação de DNS para sobrecarregar o alvo. Os invasores geram grandes volumes de tráfego aproveitando vários dispositivos na Internet, resultando em uma enxurrada de pacotes de dados.

Ataques de protocolo: Os ataques de protocolo visam esgotar os recursos do servidor ou os equipamentos de comunicação intermediários (como firewalls e balanceadores de carga) explorando as vulnerabilidades dos protocolos. Inundações de SYN, Ping of Death e ataques de Smurf são exemplos comuns. Esses ataques se concentram em drenar os recursos da tabela de estados ou impor uma carga computacional pesada às implementações da pilha de protocolos, interrompendo, assim, as conexões genuínas.

Ataques na camada de aplicação: os ataques à camada de aplicação têm como alvo a camada 7 do modelo OSI, com o objetivo de interromper funções ou recursos específicos de um site ou serviço on-line. As instâncias abrangem inundações de HTTP, Slowloris e inundações de consultas de DNS. Esses ataques frequentemente emulam ações genuínas do usuário, aumentando a complexidade de detecção. Sua ênfase está no esgotamento dos recursos do aplicativo, resultando na negação de serviço para usuários legítimos.

Embora alguns provedores de mitigação de DDoS se concentrem em lidar com esses vetores de ataque comuns, o cenário de segurança cibernética está em constante evolução, com os agentes de ameaças desenvolvendo métodos de ataque mais sofisticados e furtivos. Essa evolução ressalta a importância de estratégias de proteção abrangentes que abrangem não apenas os vetores de ataque conhecidos, mas também antecipam e se defendem contra ameaças emergentes para garantir uma postura de segurança robusta diante da evolução dos riscos cibernéticos.

Introdução aos ataques de bombardeio de carpetes

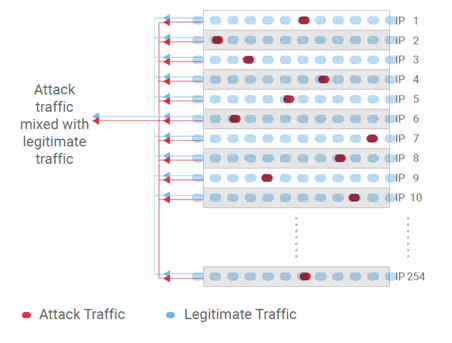

Comumente conhecidos como ataque de bombardeio de carpete, esses ataques têm como alvo redes de provedores de serviços de comunicação (CSP) no nível do Número de Sistema Autônomo (ASN), distribuindo pequenas quantidades de tráfego indesejado em um amplo espectro de endereços IP, abrangendo centenas de prefixos IP. Projetada para evitar a detecção, a convergência do tráfego poluído em direção ao prefixo IP de destino resulta em um fluxo de tráfego massivo que pode sobrecarregar os dispositivos de mitigação convencionais e levar à latência severa ou à paralisia total do sistema.

Os ataques de Carpet Bombing representam uma ameaça única, pois envolvem volumes muito baixos de tráfego por endereço IP, tornando difícil para os sistemas de detecção convencionais reconhecer os sinais de um ataque.

O principal problema está na dependência da maioria dos sistemas de detecção convencionais em limites para determinar níveis de tráfego aceitáveis para endereços IP de destino individuais. Como os ataques de bombardeio de carpete normalmente operam bem abaixo desses limites predefinidos, eles podem facilmente passar despercebidos, tornando sua detecção extremamente árdua.

Ao dispersar o tráfego de ataque em vários endereços IP de destino, criando assinaturas de ataque “baixas e lentas”, os invasores podem evitar ou enganar os sistemas de detecção convencionais. Mesmo que alguns endereços IP exibam atividades suspeitas, a maior parte do tráfego malicioso ainda pode passar sem ser detectado, complicando ainda mais o processo de mitigação.

A abordagem da Nexusguard para mitigação de bombardeios de carpetes

A abordagem da Nexusguard para mitigar o bombardeio de carpetes transcende os limites convencionais ao adotar uma estratégia holística que engloba o monitoramento meticuloso do tráfego em diversos terminais. Aproveitando algoritmos sofisticados de aprendizado de máquina, a solução da Nexusguard se destaca por sua capacidade de analisar padrões de tráfego de forma abrangente, identificando anomalias e ameaças potenciais em vetores de ataque dispersos. Ao examinar o comportamento do tráfego com um olhar atento, o sistema da Nexusguard pode discernir desvios sutis indicativos de ataques iminentes de bombardeio de carpetes, permitindo uma ação preventiva contra essas ameaças insidiosas.

O ponto central da arquitetura de defesa do Nexusguard é um mecanismo proativo de detecção e filtragem que o diferencia das abordagens tradicionais baseadas em limites. Ao contrário dos métodos convencionais que dependem exclusivamente de limites predefinidos, a solução da Nexusguard emprega uma estratégia de filtragem dinâmica que se adapta às ameaças em evolução em tempo real. Ao se afastar dos limites fixos e adotar uma abordagem sofisticada de detecção de anomalias, o sistema da Nexusguard se destaca ao impedir os ataques do Carpet Bombing, fortalecendo as redes contra o tráfego malicioso com precisão e adaptabilidade excepcionais. Essa estratégia proativa garante a interceptação e a neutralização das ameaças antes que elas possam aproveitar as vulnerabilidades, estabelecendo um novo padrão no campo da proteção contra DDoS.

Introdução aos desafios do ataque SYN-ACK

Em um ataque de inundação do SYN-ACK, agentes de ameaças mal-intencionados sobrecarregam um servidor alvo com pacotes SYN-ACK falsificados em um ritmo rápido. O servidor, intrigado com esse influxo fora de sequência (diferente da sequência típica de handshake SYN, SYN-ACK e ACK TCP), gasta um poder de processamento substancial tentando entender a anomalia. Consequentemente, o servidor fica sobrecarregado pelo dilúvio de tráfego enganoso, tornando-o incapaz de processar com eficiência solicitações legítimas e abrindo caminho para um cenário bem-sucedido de negação de serviço orquestrado pelos atacantes.

A vulnerabilidade das soluções não em linha aos ataques SYN-ACK traz à tona uma fraqueza crítica: a dependência do roteamento de tráfego por meio de centros de depuração somente ao atingir limites predefinidos. Essa abordagem reativa introduz atrasos significativos nos tempos de resposta e, o que é mais alarmante, resulta na mitigação incompleta de ameaças sofisticadas. Imagine um criminoso lançando um ataque SYN-ACK preciso e implacável — os momentos preciosos perdidos à medida que o tráfego se acumula para acionar um limite podem significar um desastre para a integridade da rede e a continuidade operacional.

As soluções não em linha, limitadas pelo atraso no processo de ativação, inadvertidamente expõem as organizações a períodos prolongados de vulnerabilidade e a riscos elevados. Isso ressalta a necessidade crítica de mitigação em linha, uma abordagem de defesa proativa que detecta e atenua cirurgicamente ataques de inundação diretamente no caminho de dados em que o ataque se infiltra na rede.

Medidas de mitigação da Nexusguard contra ataques SYN-ACK

Quando um cliente inicia uma solicitação de conexão (segmento SYN) com o host, a plataforma de mitigação em linha sempre ativa da Nexusguard, reforçada por técnicas avançadas de filtragem, intercepta o segmento SYN e responde prontamente ao cliente com um segmento SYN/ACK. Posteriormente, a plataforma aguarda o retorno do ACK do cliente dentro do período de tempo limite especificado para finalizar o handshake TCP.

Se a plataforma não receber o ACK de devolução previsto dentro do período de tempo limite designado, ela rapidamente descarta o pacote. Por outro lado, após o recebimento da devolução ACK, indicando a autenticidade do cliente e a ausência de falsificação, a plataforma estabelece uma conexão segura com o servidor solicitado e encaminha perfeitamente a solicitação de conexão inicial.

Como segunda camada de defesa, a plataforma oferece a flexibilidade de restringir o número de conexões embrionárias (semiabertas). Ao ultrapassar o limite de conexão embrionária para uma conexão, a plataforma assume uma função de proxy para o servidor e emite uma resposta SYN-ACK à solicitação SYN do cliente utilizando o método de cookie SYN. Após a resposta do ACK do cliente, a plataforma verifica a legitimidade do cliente e concede acesso ao servidor de back-end.

Além disso, a plataforma de mitigação da Nexusguard aproveita o BGP Anycast global para dispersar e mitigar efetivamente o tráfego de ataques em sua extensa rede global de depuração. Essa dispersão estratégica não apenas fortalece a resiliência, mas também garante uma latência mínima durante os períodos de ataque, culminando em um mecanismo de defesa incomparável contra ameaças sofisticadas.

Conclusão

À medida que navegamos pelo cenário complexo das ameaças à segurança cibernética, a pergunta fundamental permanece: sua solução atual realmente protege você contra essas ameaças avançadas e em evolução? A realidade é gritante: as defesas tradicionais podem falhar diante de ataques sofisticados, como o Carpet Bombing e os ataques SYN-ACK, deixando as organizações vulneráveis a interrupções graves e possíveis violações.

O Nexusguard surge como um farol de resiliência nesse tumultuado terreno digital, oferecendo um poderoso arsenal de mecanismos de defesa que o diferenciam do paradigma convencional. Por meio de sua fusão de monitoramento holístico de tráfego, estratégias proativas de mitigação e protocolos de proteção em linha de ponta, o Nexusguard não apenas fortalece as defesas contra ameaças conhecidas de DDoS, mas também se destaca como um escudo protetor contra o espectro cada vez maior de ataques cibernéticos avançados.

Entre em contato conosco hoje mesmo para obter uma avaliação abrangente ou uma prova de conceito para ver como as soluções da Nexusguard se comparam às configurações de proteção contra DDoS existentes.

Protect Your Infrastructure Today