Comencemos la conversación

¿Por qué Nexusguard?

Póngase en contacto con nuestros expertos

Comencemos la conversación

¿Por qué Nexusguard?

¿Su protección contra DDoS actual es suficiente? Presentamos las amenazas avanzadas de las que Nexusguard puede protegerlo

Nexusguard

Compartir en:

En el ámbito de la ciberdefensa, la prevalencia de las soluciones de protección DDoS entre las organizaciones es innegable. Sin embargo, en medio de este panorama blindado, surge una pregunta fundamental: «¿Su solución actual está preparada para defenderse de todos los tipos de ataques DDoS?» Si bien muchos presumen de ofrecer protección, la cruda realidad es que no todas las soluciones de mitigación se crean de la misma manera. Las complejidades de las amenazas complejas y avanzadas, como los ataques con bombas en alfombras y los ataques SYN-ACK, exigen capacidades especializadas que escapan al alcance de muchas defensas convencionales.

Antecedentes sobre las categorías de ataques DDoS

Comprender las tres categorías principales de ataques DDoS es crucial para formular estrategias de defensa sólidas contra este tipo de amenazas. Los enfoques personalizados son imprescindibles para mitigar de forma eficaz cada tipo de ataque y, a menudo, requieren una combinación de defensas de red, protocolo y nivel de aplicación.

Ataques volumétricos: Los ataques volumétricos están diseñados para agotar el ancho de banda de la red o servicio objetivo al inundarlo con una enorme cantidad de datos. Estos ataques suelen emplear tácticas como las inundaciones de UDP, las inundaciones de ICMP o la amplificación del DNS para abrumar al objetivo. Los atacantes generan grandes volúmenes de tráfico al aprovechar numerosos dispositivos en Internet, lo que genera una avalancha de paquetes de datos.

Ataques de protocolo: Los ataques de protocolo tienen como objetivo agotar los recursos del servidor o los equipos de comunicación intermedios (como firewalls y balanceadores de carga) mediante la explotación de las vulnerabilidades de los protocolos. Los ataques con inundaciones de SYN, Ping of Death y Smurf son ejemplos habituales. Estos ataques se concentran en agotar los recursos de la tabla de estados o en imponer una pesada carga computacional a las implementaciones de las pilas de protocolos, interrumpiendo así las conexiones genuinas.

Ataques a la capa de aplicación: Los ataques a la capa de aplicación se dirigen a la capa 7 del modelo OSI, con el objetivo de interrumpir funciones o características específicas de un sitio web o servicio en línea. Las instancias incluyen las inundaciones de HTTP, Slowloris y las inundaciones de consultas de DNS. Con frecuencia, estos ataques emulan las acciones genuinas de los usuarios, lo que aumenta la complejidad de su detección. Su énfasis radica en agotar los recursos de las aplicaciones, lo que resulta en la denegación de servicio para los usuarios legítimos.

Si bien algunos proveedores de mitigación de DDoS se centran en abordar estos vectores de ataque comunes, el panorama de la ciberseguridad evoluciona continuamente, y los actores de amenazas diseñan métodos de ataque más sofisticados y sigilosos. Esta evolución subraya la importancia de contar con estrategias de protección integrales que abarquen no solo los vectores de ataque conocidos, sino que también anticipen y defiendan contra las amenazas emergentes, a fin de garantizar una postura de seguridad sólida ante la evolución de los ciberriesgos.

Introducción a los ataques con bombas de alfombras

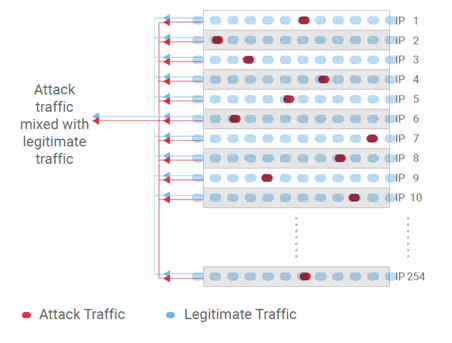

Estos ataques, comúnmente conocidos como ataques con bombas de alfombras, tienen como objetivo redes de proveedores de servicios de comunicaciones (CSP) a nivel de números de sistema autónomos (ASN) distribuyendo pequeñas cantidades de tráfico basura en un amplio espectro de direcciones IP que abarcan cientos de prefijos IP. Diseñados para evitar ser detectados, la convergencia del tráfico contaminado hacia el prefijo IP objetivo genera un flujo de tráfico masivo que puede desbordar los dispositivos de mitigación convencionales y provocar una latencia grave o una parálisis total del sistema.

Los ataques con bombas de alfombra representan una amenaza única, ya que implican volúmenes de tráfico muy bajos por dirección IP, lo que dificulta que los sistemas de detección convencionales reconozcan las señales de un ataque.

El problema principal radica en que la mayoría de los sistemas de detección convencionales se basan en los umbrales para determinar los niveles de tráfico aceptables para las direcciones IP de destino individuales. Dado que los ataques con bombas de alfombra suelen operar muy por debajo de estos umbrales predefinidos, pueden pasar desapercibidos fácilmente, lo que hace que su detección sea extremadamente ardua.

Al dispersar el tráfico de los ataques en numerosas direcciones IP de destino y crear firmas de ataque «bajas y lentas», los atacantes pueden evadir o engañar a los sistemas de detección convencionales. Incluso si algunas direcciones IP muestran actividad sospechosa, la mayor parte del tráfico malintencionado puede seguir pasando desapercibido, lo que complica aún más el proceso de mitigación.

El enfoque de Nexusguard para mitigar los bombardeos de alfombras

El enfoque de Nexusguard para mitigar los bombardeos con alfombras trasciende los límites convencionales al adoptar una estrategia holística que abarca la supervisión meticulosa del tráfico en diversos puntos finales. Al aprovechar sofisticados algoritmos de aprendizaje automático, la solución de Nexusguard destaca por su capacidad de analizar los patrones de tráfico de manera exhaustiva e identificar anomalías y posibles amenazas en vectores de ataque dispersos. Al analizar el comportamiento del tráfico con un ojo atento, el sistema de Nexusguard puede detectar las desviaciones sutiles que indican la inminencia de un ataque con bombas de alfombra, lo que permite tomar medidas preventivas contra estas amenazas insidiosas.

Un elemento central de la arquitectura de defensa de Nexusguard es un mecanismo proactivo de detección y filtrado que lo diferencia de los enfoques tradicionales basados en umbrales. A diferencia de los métodos convencionales que se basan únicamente en umbrales predefinidos, la solución de Nexusguard emplea una estrategia de filtrado dinámica que se adapta a la evolución de las amenazas en tiempo real. Al alejarse de los umbrales fijos y adoptar un enfoque sofisticado de detección de anomalías, el sistema de Nexusguard destaca por su capacidad de frustrar los ataques con bombas de alfombra y fortalecer las redes contra el tráfico malintencionado con una precisión y adaptabilidad excepcionales. Esta estrategia proactiva garantiza la interceptación y neutralización de las amenazas antes de que puedan aprovechar las vulnerabilidades, lo que establece un nuevo estándar en el ámbito de la protección contra ataques DDoS.

Introducción a los desafíos de ataque SYN-ACK

En un ataque de inundación de SYN-ACK, los actores de amenazas malintencionadas abruman un servidor objetivo con paquetes SYN-ACK falsificados a un ritmo rápido. El servidor, desconcertado por esta afluencia fuera de secuencia (que se desvía de la secuencia típica de apretones de manos TCP entre SYN, SYN-ACK y ACK), gasta una cantidad considerable de potencia de procesamiento en intentar dar sentido a la anomalía. En consecuencia, el servidor se ve abrumado por la avalancha de tráfico engañoso, lo que lo incapacita para procesar de manera eficiente las solicitudes legítimas y allana el camino para que los atacantes inicien con éxito un escenario de denegación de servicio.

La vulnerabilidad de las soluciones no en línea a los ataques SYN-ACK saca a la luz una debilidad crítica: la dependencia de que el tráfico pase por los centros de depuración solo cuando se alcanzan los umbrales predefinidos. Este enfoque reactivo introduce retrasos significativos en los tiempos de respuesta y, lo que es más alarmante, da como resultado una mitigación incompleta de las amenazas sofisticadas. Imagine que un perpetrador lanza un ataque SYN-ACK preciso e implacable: los valiosos momentos que se pierden a medida que el tráfico se acumula para activar un umbral pueden suponer un desastre para la integridad de la red y la continuidad operativa.

Las soluciones no en línea, limitadas por el retraso en el proceso de activación, exponen inadvertidamente a las organizaciones a períodos prolongados de vulnerabilidad y a un mayor riesgo. Esto pone de relieve la necesidad fundamental de aplicar medidas de mitigación en línea, es decir, adoptar un enfoque de defensa proactivo que detecte y mitigue quirúrgicamente los ataques por inundación directamente en la ruta de datos por la que el ataque se infiltra en la red.

Medidas de mitigación de Nexusguard contra los ataques SYN-ACK

Cuando un cliente inicia una solicitud de conexión (segmento SYN) con el host, la plataforma de mitigación en línea siempre activa de Nexusguard, reforzada por técnicas de filtrado avanzadas, intercepta el segmento SYN y responde rápidamente al cliente con un segmento SYN/ACK. Posteriormente, la plataforma espera el ACK de respuesta del cliente dentro del período de tiempo de espera especificado para finalizar el protocolo de enlace TCP.

Si la plataforma no recibe el ACK de devolución previsto dentro del período de tiempo de espera designado, descarta el paquete rápidamente. Por el contrario, al recibir el ACK de devolución, que indica la autenticidad del cliente y la ausencia de suplantación de identidad, la plataforma establece una conexión segura con el servidor solicitado y reenvía sin problemas la solicitud de conexión inicial.

Como segunda capa de defensa, la plataforma ofrece la flexibilidad de restringir la cantidad de conexiones embrionarias (semiabiertas). Al superar el umbral de conexión embrionaria para una conexión, la plataforma asume la función de proxy para el servidor y emite una respuesta SYN-ACK a la solicitud SYN del cliente utilizando el método de cookie SYN. Tras la respuesta ACK del cliente, la plataforma verifica la legitimidad del cliente y concede el acceso al servidor de fondo.

Además, la plataforma de mitigación de Nexusguard aprovecha el BGP Anycast global para dispersar y mitigar eficazmente el tráfico de ataques en su extensa red de depuración global. Esta dispersión estratégica no solo refuerza la resiliencia, sino que también garantiza una latencia mínima durante los períodos de ataque, lo que culmina en un mecanismo de defensa sin igual contra las amenazas sofisticadas.

Conclusión

A medida que navegamos por el complejo panorama de las amenazas de ciberseguridad, la pregunta fundamental sigue siendo la siguiente: ¿su solución actual lo protege realmente contra estas amenazas avanzadas y en evolución? La realidad es cruda: las defensas tradicionales pueden fallar ante ataques sofisticados, como los ataques con bombas de alfombra y los ataques SYN-ACK, lo que deja a las organizaciones vulnerables a interrupciones graves y posibles infracciones.

Nexusguard se perfila como un modelo de resiliencia en este tumultuoso terreno digital, al ofrecer un poderoso arsenal de mecanismos de defensa que lo diferencian del paradigma convencional. Gracias a la combinación de una supervisión integral del tráfico, estrategias de mitigación proactivas y protocolos de protección en línea de vanguardia, Nexusguard no solo refuerza las defensas contra las amenazas de DDoS conocidas, sino que también actúa como escudo protector contra el espectro cada vez más inminente de los ciberataques avanzados.

Póngase en contacto con nosotros hoy mismo para obtener una evaluación exhaustiva o una prueba de concepto para ver cómo se comparan las soluciones de Nexusguard con las configuraciones de protección DDoS existentes.

Proteja su infraestructura hoy